APM이 설치 운영중인 OS에 알약을 설치해서 실시간 감시를 해놨는데

얼마전부터 이상하게 위와 같은 lsass.exe 에 트로이목마가 감지되었다고 알림이 뜬다

알림이 뜰때마다 치료해주기는 하는데

1~2시간 간격으로 계속해서 뜬다

결국 OS를 싹 밀고 새로 설치후 아무런 설정없이 APM만 복원하여 다시 알약만 설치해두고 감시시켰더니

또뜬다;;

3일동안 일과 끝나면 시간을 짜내어 겨우겨우 여기에 매달렸는데...

알약이 의심스럽다

2019.07.08

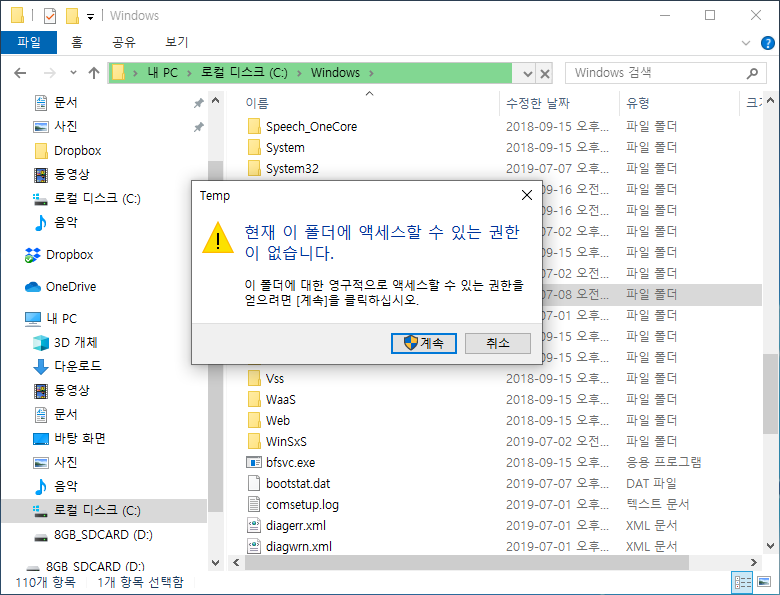

오늘 다시 이전 윈도우 상태로 복원하고 APM도 함께 복원후 윈도우탐색기로 살펴보던중

윈도우 기본상태에서는 C:\Windows\Temp 경로에 대해 접근 제한이 있음을 알게 되었다

아마도 내가 시스템을 사용하면서 나도 모르게 해당 제한을 해제한듯 싶은데

그걸 해제하자마자 위와 같은 악성코드 오류가 발생한다는건

메모리상에 바이러스가 존재하는데 백신들이 그걸 잡아내지 못하는건지도 모르겠다

여하튼 이번 트로이목마는 아래 경로의 접근 제한을 해제하지 않으면 활동하지 않는 것 같으므로 여기까지만 조치하고 끝내야겠다

2019.07.20

보안 취약점 발견!!

phpMyAdmin이 외부로 노출되어 있었는데 DB root 계정의 암호가 AutoSet 초기값을 그대로 유지하고 있었다

설치시 놓치고 있던 부분인데 해당 취약점을 이용한건지는 모르지만 홈페이지 DocumentRoot에 base64로 인코딩된 스크립트 파일이 생성되어 있었는데 아마 침투 작업의 마지막 피날레였던 것 같다

윈도우나 데이터파일에 오염되었던건 아닌건 확실한거 같고 WAS를 통해 해킹이 시도 되었음을 알게 되었으니

WAS를 다시 점검해봐야겠다

해당 스크립트 파일로 pc를 좀비로 만들기 위해 백도어 프로그램을 설치하려 했던것인데

다행히 알약이 이를 잡아내 주던 것이었다

침투자가 bitcoinminer 설치 시도했던 것은 운영중인 서버가 아무런 가치가 없기 때문에 좀비pc로 만들어서 비트코인채굴기로나 사용하겠다는 의도라고 한다

보통 관공서나 금융기관 처럼 중요 데이터를 다루는 공공기관의 서버가 아닌 경우엔 해당 pc를 그냥 좀비로 만들고 끝낸다고 하는데...

비록 내 개인정보가 쓸모가 없을지는 모르지만 서버내의 데이터가 모두 노출되었으니 개인정보를 최대한 분산하고 암호화 해두는 방편도 생각해야겠다

'정보 > ETC' 카테고리의 다른 글

| 치매가 걱정된 90세 할아버지의 준비성 (0) | 2020.11.14 |

|---|---|

| 타보 유모차 시트 조립하기 (0) | 2020.09.27 |

| 타이머콘센트 legrand 르그랑 24시간 전기타이머 (0) | 2019.01.03 |

| 맥시코시 카브리오픽스 바구니 카시트 (0) | 2018.12.23 |

| 모니터 어댑터 전원 부분 수리에 대한 조언 (0) | 2018.07.31 |